7 bonnes pratiques à adopter pour éviter une cyberattaque de type ransomware

Une nouvelle cyberattaque de type ransomware vient de frapper plusieurs entreprises et institutions européennes, dont Saint-Gobain, la SNCF, le groupe publicitaire anglais WPP, la compagnie maritime danoise Maersk ou encore les laboratoires Merck aux Etats-Unis.

Ce ransomware du nom de PetrWrap fait suite à la précédente attaque WannaCry de mai, elle aussi de type ransomware et exploitant une vulnérabilité non corrigée d’anciennes versions du système d’exploitation Windows.

PetrWrap est généralement contenu en pièce jointe d’une lettre de spam, et s’active dès lors que l’utilisateur cherche à l’ouvrir. Certains sites web, plus vulnérables que d’autres, peuvent également se voir injecter le virus grâce à des exécutables (ou programmes) malveillants.

La procédure d’invasion une fois lancée, PetrWrap bloque l’accès aux systèmes informatiques et affiche un écran de verrouillage. La récupération des accès et des données se fait en contrepartie d’une rançon très élevée, versée aux hackers à l’origine de la propagation du virus. Malheureusement, le ransomware PetrWrap une fois installé, est difficile à stopper.

Face aux risques de cybermenaces, il existe des mesures de sécurité IT et des pratiques à adopter pour enrayer ce type de cyberattaques nuisible pour l’activité de votre entreprise.

C’est ce que nous allons voir dans cet article autour de 7 bonnes pratiques à adopter pour éviter une cyberattaque de type ransomware.

Informer et sensibiliser les collaborateurs de son entreprise

Un ransomware se loge dans des échanges d’emails, en premier lieu. Tous les collaborateurs de votre entreprise se retrouvent donc directement concernés.

La première mesure à prendre est donc d’informer et sensibiliser vos équipes à la cybersécurité, savoir ce qu’est un ransomware et ce que cela implique pour votre organisation en cas d’attaque.

Par exemple, il suffit de demander à chaque personne de vérifier l’adresse email de l’expéditeur en cas de doute, d’être vigilent sur les URL des liens insérés dans le corps de l’email et sur lesquels le destinataire est invité à cliquer et surtout, ne pas ouvrir les pièces jointes suspectes. Les spams et les contenus promotionnels sont évidemment concernés.

Il est à noter que les pirates informatiques conçoivent habituellement des messages qui nécessitent d’être lu tout de suite. Or, ils contiennent fréquemment des erreurs grammaticales et d’autres caractéristiques qui, avec un peu de bon sens, peuvent être détectées facilement.

Se munir d’une solution de messagerie sécurisée et évoluée

Nous venons de le voir, l’une des failles principales liée à l’intrusion d’un virus dans le réseau informatique d’une entreprise est l’email.

Il est donc plus que nécessaire d’équiper le serveur de messagerie mail de son entreprise, d’un logiciel de protection avancé.

A titre d’exemple, une solution comme Vircom permet d’intégrer à son serveur de messagerie sécurisée un anti-spam pour lutter contre le phishing, un anti-virus, un anti-malware ou encore un système de protection face aux ransomwares, très efficaces dans ce genre de situation.

Vous protégerez ainsi d’avantage les flux de messageries entrant et sortant de votre organisation.

Mettre en place des sauvegardes régulières

Un système de sauvegarde automatique et régulier doit être inclus dans votre plan de protection face à la cybercriminalité.

Ce dispositif s’avérera essentiel en cas d’attaque lorsqu’il s’agira de restaurer vos données depuis la dernière sauvegarde. C’est notamment le procédé de versionning propre à la sauvegarde, qui permet de créer et stocker des versions successives de votre système. Si une sauvegarde est corrompue, vous pouvez récupérer la version précédente pour la réintégrer à votre système d’information.

Une autre méthode consiste à utiliser un serveur de sauvegarde distant, pour externaliser ses données et les rapatrier au moment voulu.

Mettre en place un Plan de Reprise d’Activité (PRA) en préventif

Le PRA est une solution incontournable pour toute entreprise évoluant avec un système d’information, des données stratégiques et des utilisateurs connectés à internet. La preuve en est avec cette attaque PetrWrap, montrant à nouveau que les cyberattaques ne doivent pas être considérées comme des épiphénomènes.

Lors de son enquête 2017 sur le risque de fraude en entreprise en France, Eurler Hermès a montrer que dans 57 % des cas, les tentatives de fraude en entreprise se faisaient par le biais de cyberattaques, dont 22 % attribuables aux ransomwares. Aussi, 8 entreprises sur 10 déclarent avoir été victimes d’au moins une tentative de fraude.

Il ne s’agit donc plus de savoir si vous serez touchés un jour ou non par une cyberattaque, mais plutôt d’avoir la garantie de pouvoir y faire face le jour où vous serez concernés.

Ainsi, établir un plan de reprise d’activité informatique sur un site distant offre une garantie pour retrouver l’accès à ses applications et ses données en cas de sinistre sur le SI, et cela dans un délai relativement court.

Vous protégez votre entreprise d’une interruption d’activité potentielle, d’une coupure de ses services informatiques et d’une rançon à payer, sans compter les autres dommages collatéraux d’une cyberattaque.

Mettre à jour ses systèmes de protection, ses logiciels et ses applications

Le maintien en conformité de vos différents systèmes informatiques passe inévitablement par leurs mises à jour. Qu’il s’agisse de votre système de protection email, de vos logiciels métiers, de votre serveur de messagerie email, de votre messagerie instantanée, de votre plateforme collaborative, de votre intranet ou encore de votre extranet, chaque brique informatique intégrée à votre système d’information doit être maintenue à jour.

Chaque faille potentiellement exploitable par un programme de piratage informatique, finira par devenir une porte d’entrée dans votre SI, inévitablement.

Limiter la portée du ransomware par quelques réflexes simples

En cas d’intrusion de ransomware, il existe quelques réflexes simples à adopter afin de limiter sa portée et son impact sur votre système d’information.

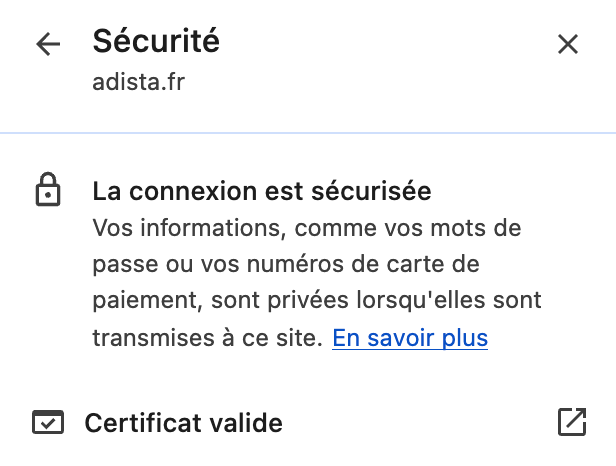

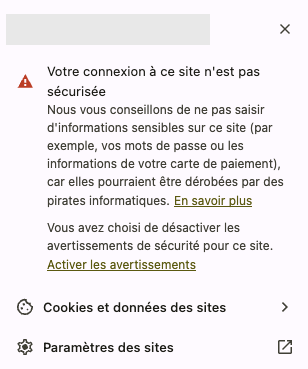

Lors de votre navigation sur le web, il est fortement recommandé de visiter uniquement des sites web fiables, ayant une réputation solide. Si votre navigateur indique que le site web auquel vous cherchez à accéder n’est pas sécurisé, mieux vaut passer son chemin.

Selon le pictogramme affiché dans le champ de recherche de votre navigateur, vous savez dans quel contexte vous atterrissez. Est-ce un site web sécurisé, non sécurisé ou clairement identifié comme dangereux ?

Il est également possible de se déconnecter du réseau auquel vous êtes rattaché pour éviter la propagation du virus, tout simplement. Vous pouvez aussi mettre en quarantaine les fichiers compromis par le ransomware afin de les traiter sans risquer d’infecter le reste du système.

Enfin, chaque service informatique ou DSI doit être alerté pour qu’il puisse réaliser un bilan de la situation de crise, dérouler un plan d’actions curatives et vérifier que l’infection est stoppée.

Sécuriser les connexions depuis les appareils mobiles

L’omniprésence de la 4G/5G et l’adoption généralisée des appareils mobiles ont déplacé le lieu de travail là où les collaborateurs d’une entreprise sont amenés à se déplacer. La protection des connexions de vos collaborateurs se faisant depuis l’extérieur du réseau l’entreprise, est donc incontournable.

Ainsi la mise en place d’un réseau privé VPN entre le réseau de l’entreprise et des collaborateurs distants, va servir à dériver le transit de données via un chemin dédié et sécurisé. Le tunnel privé crée alors entre deux points permet d’échanger des données sans risque d’interception par un agent ou un programme pirate.

Il est enfin possible de protéger l’accès principal au réseau de votre organisation grâce à un système d’authentification unique sécurisé ou grâce à un accès conditionnel basé sur la mesure des risques potentiels encourus par votre organisation.